高度化・新興の脅威に対応するエンドポイント検知・対応

Mac と Windows 全体にわたる単一の低負荷エージェントにより、攻撃をリアルタイムで防止・検知・封じ込めます。

すべてのシステム、すべてのデバイスをひとつのエンドポイントソリューションで

常時稼働し、継続的に進化する保護

リアルタイムの振る舞い分析、Iru AI、そして業界をリードする自社リサーチチームにより、未知の脅威がラテラルムーブメントを起こす前に阻止します。

AI 時代のために設計されたセキュリティ

Iru AI は継続的に進化し、数百万件の検知データとエンドポイントイベントをモデル化して、悪意ある、または異常な振る舞いのパターンを特定します。

専任の自社リサーチ

当社のセキュリティリサーチチームは、新たな手法や攻撃ベクトルの動向を追跡し、エンドポイントの知見を独自モデルへと反映させることで、脅威フィードでは見逃されがちな脅威を検知します。

迅速に導入、簡単に管理

エンドポイント管理と統合された単一の軽量エージェントにより、セキュリティおよび IT の運用負荷を軽減します。洗練された UI により、少人数のチームでも迅速に調査し、自信を持って対応できます。

第三者テストで高評価

macOS のマルウェア検知率と軽量性において高い評価を獲得しています。

- ゼロデイ攻撃の阻止数

- 2.3x

- 高負荷時のリソース使用量を削減

- 22%

すべての対応状況を可視化

実行されたすべてのアクションを記録・分析し、各検知イベントを、貴社チームと Iru AI コンテキストモデル双方にとっての学習機会へと変換します。

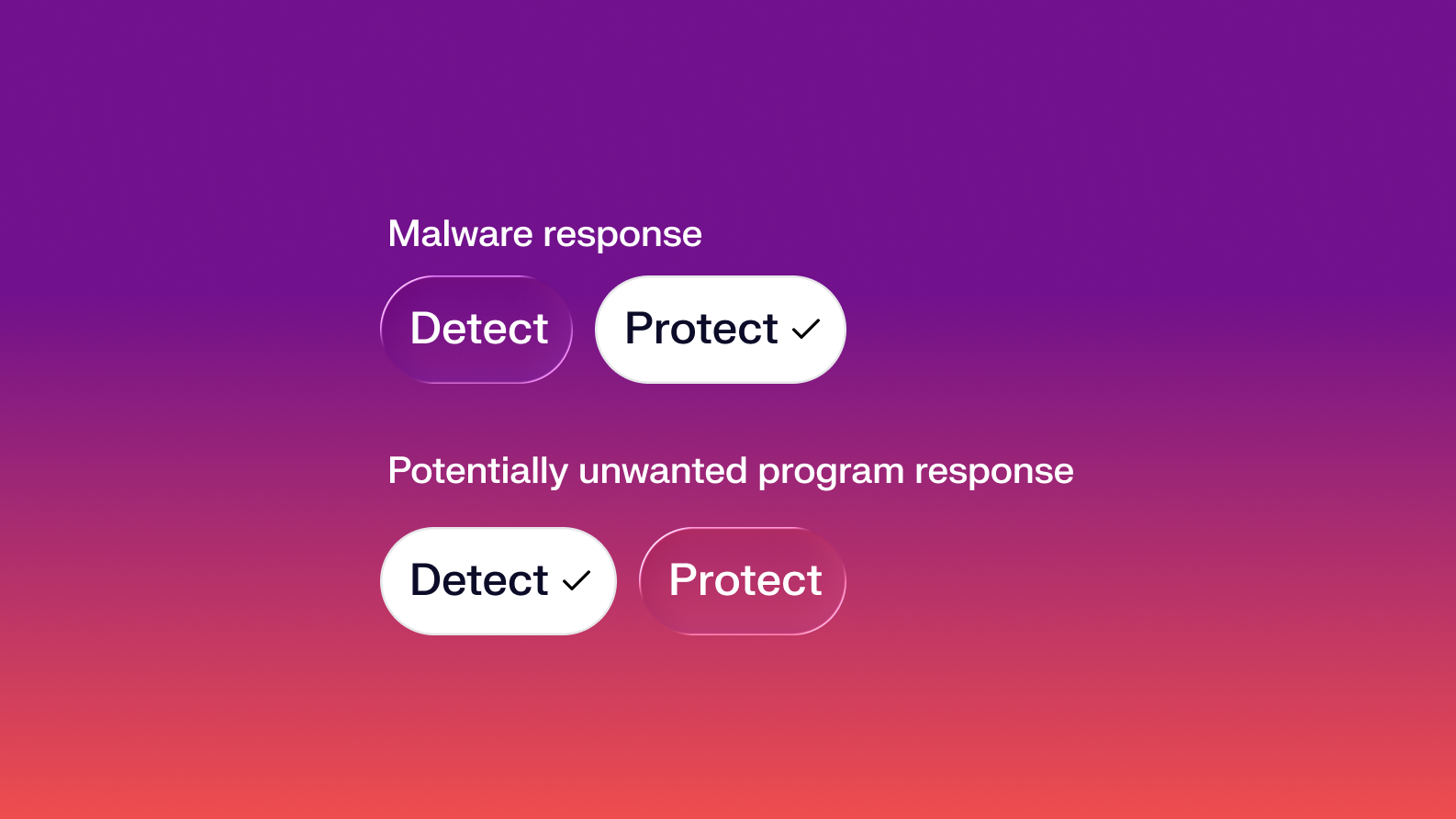

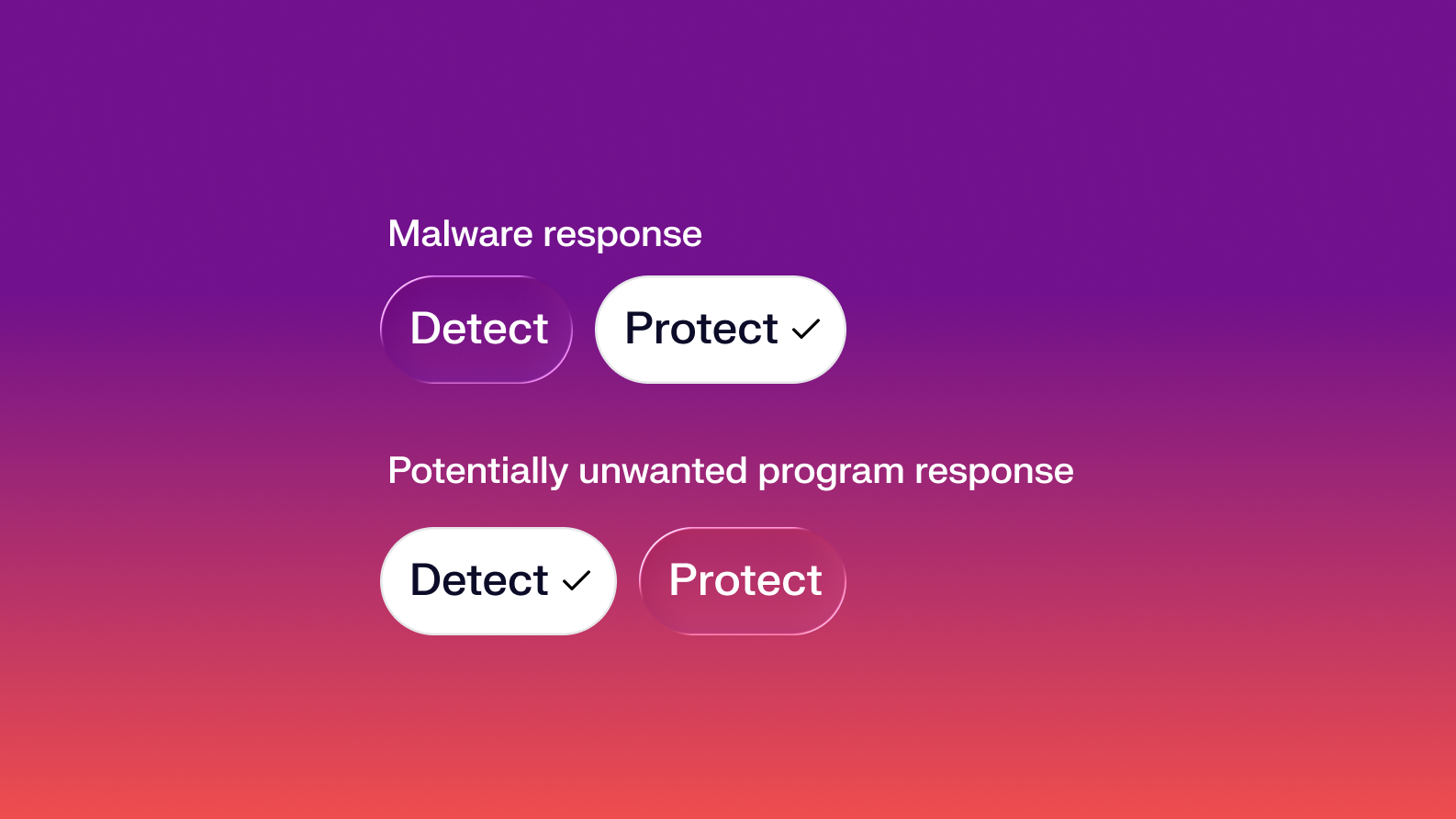

脅威に応じた柔軟な対応

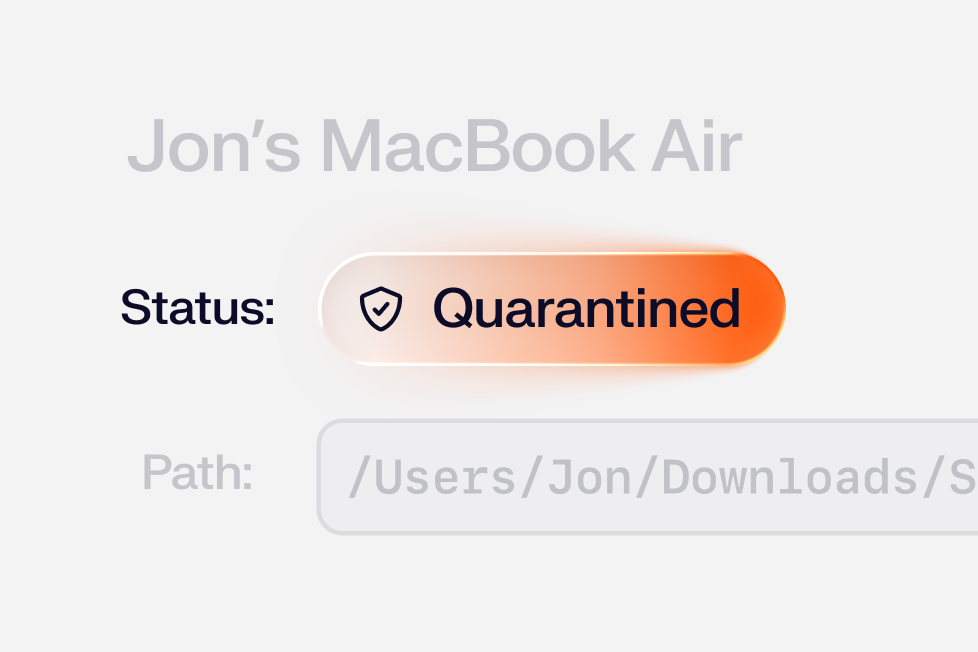

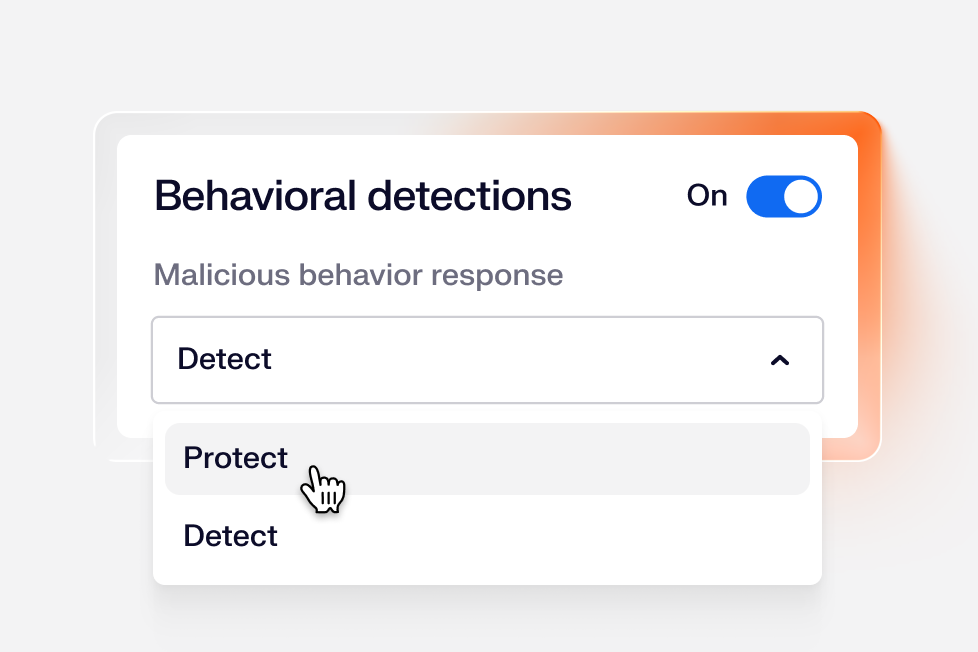

保護モードは悪意のあるプロセスを終了し、ファイルを隔離します。検知モードは強制措置を行わず可視化のみを提供し、パイロット運用や慎重な対応が求められる対象に最適です。

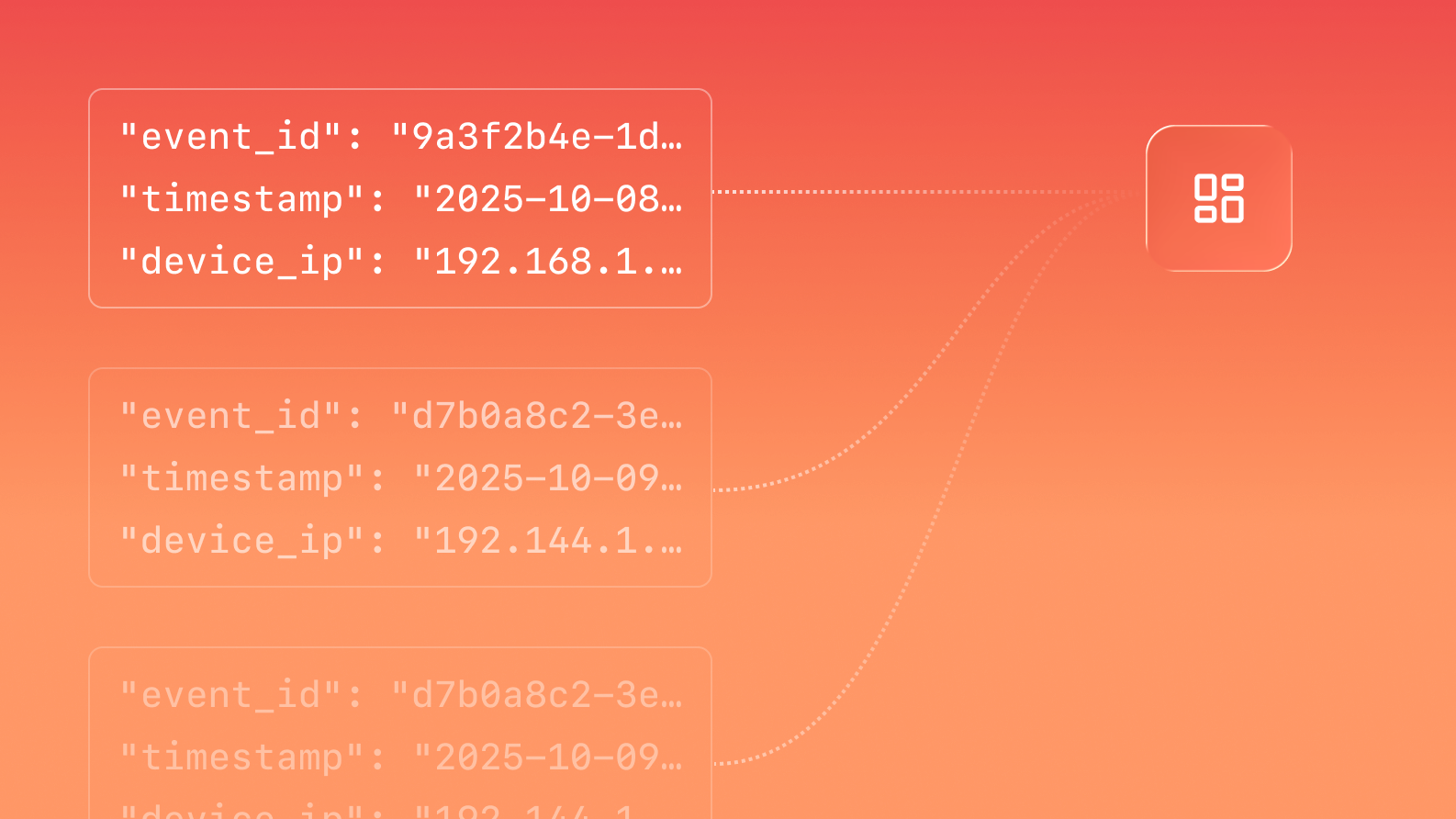

必要な場所へデータを連携

EDR イベントおよびテナントのアクティビティログを Amazon S3 バケットへストリーミングし、SIEM 連携、詳細分析、ワークフロー起動に活用できます。

脅威中心のビュー

プロセス、ファイル、振る舞い、影響を受けたホストやユーザの明確なタイムラインで各イベントを調査でき、影響範囲を容易に把握できます。

エンドポイント検知・対応の機能

ファイル検知

AI による強化ファイル解析により、マルウェアや不要なプログラムを阻止します。Iru のセキュリティリサーチチームとグローバルな脅威フィードによって支えられています。

振る舞い検知

リアルタイムのプロセス監視により、プロセスチェーンやコマンドラインのアクティビティを追跡し、新しい攻撃を早期に検知してラテラルムーブメントを迅速に阻止します。

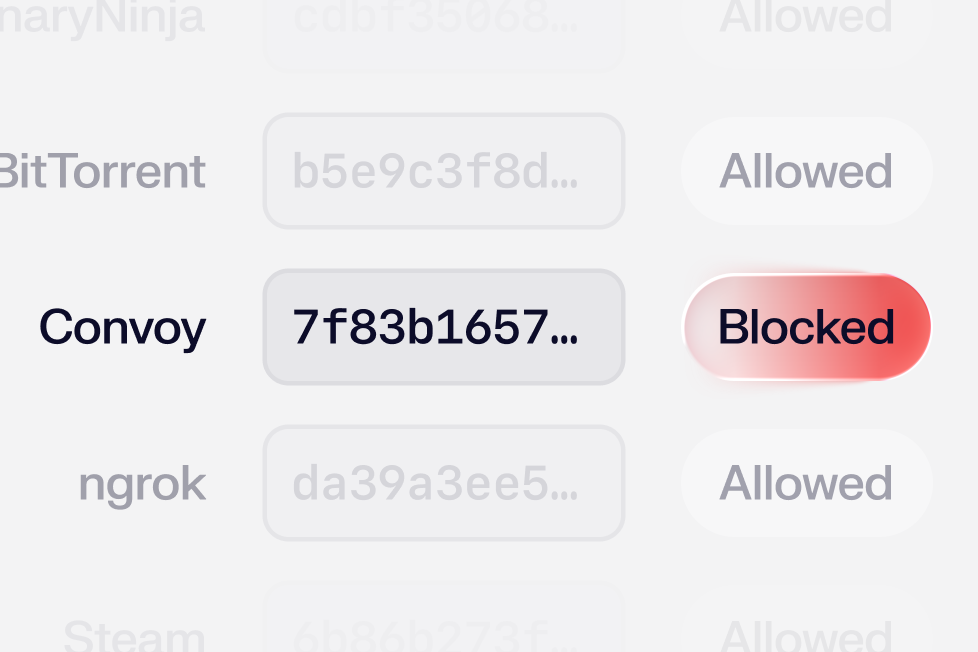

許可とブロック

ハッシュ、パス、または発行元に基づいてファイルを許可またはブロックできます。許可された項目は無視され、ブロックされた項目は検知されて隔離されます。

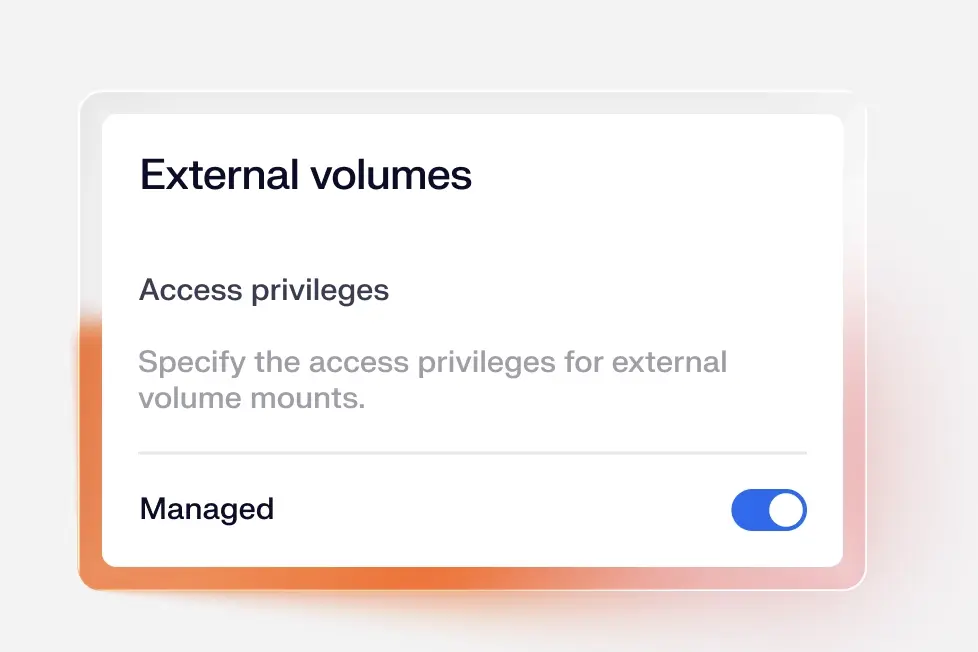

ストレージ制御

USB ドライブ、DMG、SD カード、サーバ共有などのリムーバブルメディアやネットワークボリュームに対して、暗号化とアクセス権限の制御を適用します。

Amazon S3連携

EDR イベントおよびテナントのアクティビティログを Amazon S3 バケットへストリーミングし、SIEM 連携、詳細分析、ワークフローのトリガーに活用できます。

.png?width=400&height=400&name=Quote%20Logo%20(1).png)

Iruプラットフォーム

すべての必須機能を単一のスタックで

ユーザ、アプリ、デバイスを Iru AI によって統合したプラットフォーム。IT およびセキュリティチームに時間とコントロールを取り戻します。